Testez et renforcez

la sécurité de votre SI

Simulez des attaques pour évaluer votre capacité à détecter, répondre et résister à des cybermenaces sophistiquées.

L’approche Red Team pour de la cybersécurité proactive

L’approche Red Team permet aux entreprises de faire face à un environnement où les cyberattaques sont de plus en plus sophistiquées. Les mesures de sécurité classiques ne suffisent plus à protéger les systèmes d’information. Le red teaming intervient en prévention, grâce à une simulation réaliste et complète d’attaques informatiques pour évaluer la résilience de votre organisation face aux menaces les plus avancées.

Qu'est-ce que le Red Teaming ?

Le Red Teaming consiste à simuler les techniques, tactiques et procédures (TTPs) des attaquants réels, qu'ils soient cybercriminels, hacktivistes ou acteurs étatiques, dans le but d'identifier les vulnérabilités les plus critiques de votre infrastructure, applications ou personnel.

Pourquoi choisir notre offre Red Team pour votre entreprise ?

Le Red Teaming est crucial pour toute organisation qui gère des données sensibles, des infrastructures critiques, ou des actifs de grande valeur. Les entreprises dans les secteurs financiers, gouvernementaux, de la santé, technologiques, industriels, ou celles qui opèrent à grande échelle mondiale, sont les plus susceptibles d’être ciblées par des attaques avancées et persistantes.

Simuler ces attaques par le biais de Red Teaming est essentiel pour évaluer leur capacité à détecter, répondre et résister à des cybermenaces sophistiquées.

Objectifs de l’approche Red Team

L’approche Red Team sert à :

Évaluer la sécurité globale de votre organisation, y compris vos systèmes, processus, et vos employés.

Simuler des scénarios d’attaque réalistes, imitant les approches des cybercriminels pour contourner vos défenses.

Tester la détection et la réponse de votre équipe Blue Team ou de vos solutions SIEM (Security Information and Event Management).

Identifier les failles organisationnelles et les vulnérabilités techniques susceptibles d’être exploitées par des attaquants.

Avantages de l’approche Red Team pour votre entreprise

Le Red Teaming permet aux entreprises de mieux protéger leurs systèmes d’information :

Identification proactive des faiblesses

Nous débusquons des vulnérabilités qui passeraient inaperçues lors de tests classiques.

Amélioration de la réponse aux incidents

Testez et renforcez la capacité de votre équipe à réagir rapidement et efficacement face à une attaque.

Renforcement de la sécurité globale

Grâce à une approche offensive, nos experts vous aident à améliorer vos défenses de manière continue.

Tests sur mesure

Nos simulations sont adaptées à votre secteur d’activité et aux menaces spécifiques que vous pouvez rencontrer.

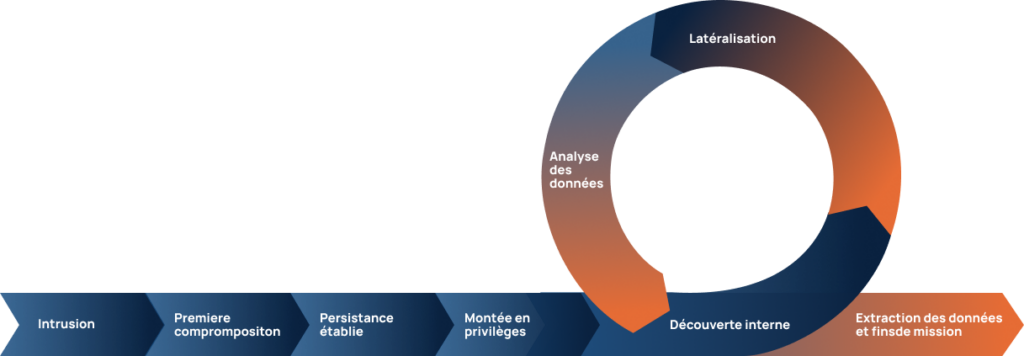

Les phases d'une mission Red Team

Voici les différentes étapes d’un exercice Red Team :

Nos experts collectent des informations détaillées sur votre organisation, vos employés et votre infrastructure pour identifier les failles potentielles.

À l’aide des données recueillies, nous simulons une attaque en exploitant des vulnérabilités techniques et humaines (via des attaques de phishing, par exemple).

Une fois à l'intérieur du réseau, nous cherchons à accéder à des ressources critiques en contournant vos systèmes de sécurité, pour imiter une véritable intrusion.

Nous simulons l’extraction d’informations sensibles, comme un véritable attaquant pourrait le faire, afin de tester la résilience de vos défenses.

À l’issue de la mission, nous fournissons un rapport complet détaillant les attaques effectuées, les failles découvertes et des recommandations pour améliorer votre sécurité.

Notre méthodologie de Red Teaming

L'offre Red Team pour aller au-delà du Pentest traditionnel

Différence entre Pentest et Red Team

Contrairement aux tests d’intrusion traditionnels (pentests), qui se concentrent souvent sur des segments spécifiques de votre système, une mission Red Team évalue la sécurité de votre entreprise de manière globale et stratégique.

| Critère | Pentest (Test d'intrusion) | Red Teaming |

|---|---|---|

| Objectif |

Identifier et exploiter des vulnérabilités techniques

|

Évaluer la résilience globale de l'organisation face à une attaque sophistiquée |

| Portée |

Limité à une zone spécifique (système, application, réseau)

|

Globale, couvre les systèmes, processus et personnes |

| Approche |

Offensive technique avec un périmètre défini

|

Approche réaliste, multi-vectorielle, et furtive |

| Durée |

Courte (quelques jours ou semaines)

|

Longue (plusieurs semaines à mois) |

| Résultat attendu |

Rapport sur les vulnérabilités techniques

|

Rapport sur l'efficacité des défenses globales et la réponse des équipes |

| Méthodologie |

Recherche active de vulnérabilités techniques

|

Simulations d'attaques sophistiquées et avancées |

| Tests d'ingénierie sociale |

Occasionnels, parfois inclus

|

Fréquent, composante clé pour tester la vigilance humaine |

| Blue Team |

Non impliquée

|

Testée activement pour évaluer la détection et la réponse |

Pour qui est adaptée l’offre Red Team ?

Notre offre Red Team s’adresse aux entreprises de toutes tailles qui souhaitent :

- Évaluer la maturité de leur sécurité face aux attaques avancées.

- Tester la capacité de leur équipe de sécurité à détecter et répondre à des attaques ciblées.

- Renforcer leur posture de sécurité face à des menaces persistantes et évolutives.

Si vous voulez mettre vos défenses à l’épreuve et découvrir les vulnérabilités invisibles à travers une simulation réaliste d’attaques, notre équipe d’experts en cybersécurité est à votre disposition pour discuter d’une mission Red Team adaptée à vos besoins.